路由与交换网络系统集成Linux实训报告

一、 实训目标

本次实训旨在通过一个综合性项目,将Linux操作系统的高级网络配置与管理技能,与经典的路由交换技术相结合,完成一个小型企业网络系统的集成。核心目标包括:

- 深化理论理解:将《路由与交换技术》与《Linux网络服务与管理》课程的理论知识应用于实际场景。

- 掌握集成技能:实现基于Linux的路由、防火墙、DHCP、DNS等关键网络服务,并与二层/三层交换机协同工作。

- 构建完整网络:设计并实施一个包含多个VLAN、不同网段,能够实现内部互访、安全控制及互联网接入的完整网络系统。

- 培养故障排查能力:在集成过程中,系统性地学习并使用各种命令和工具进行网络连通性测试与故障诊断。

二、 实训环境与拓扑设计

1. 硬件环境:

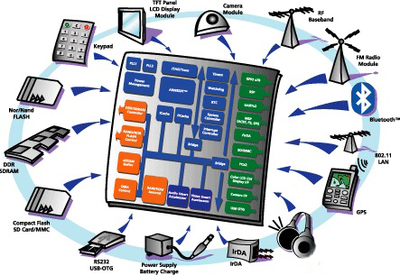

* 服务器:一台安装CentOS 8/Stream或Ubuntu Server的物理机或高性能虚拟机,配备多块网卡(或通过虚拟网络适配器模拟)。

- 网络设备:两台支持VLAN和静态路由的三层交换机(如华为S5700系列或思科Catalyst 3650模拟器),若干台二层接入交换机。

- 终端:多台PC(可用虚拟机模拟),用于测试不同网段的访问。

2. 软件环境:

* Linux操作系统:CentOS 8 或 Ubuntu Server 20.04 LTS。

- 网络服务软件包:

iptables/firewalld,dhcpd,bind,quagga(或frr)。

- 模拟/管理工具:GNS3/EVE-NG(用于网络设备模拟),SecureCRT/Xshell(用于设备管理)。

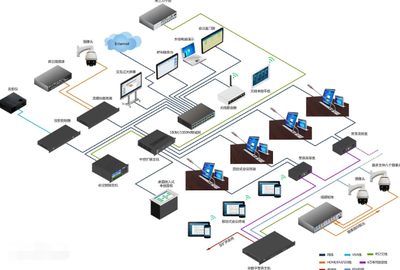

3. 逻辑拓扑与IP规划:

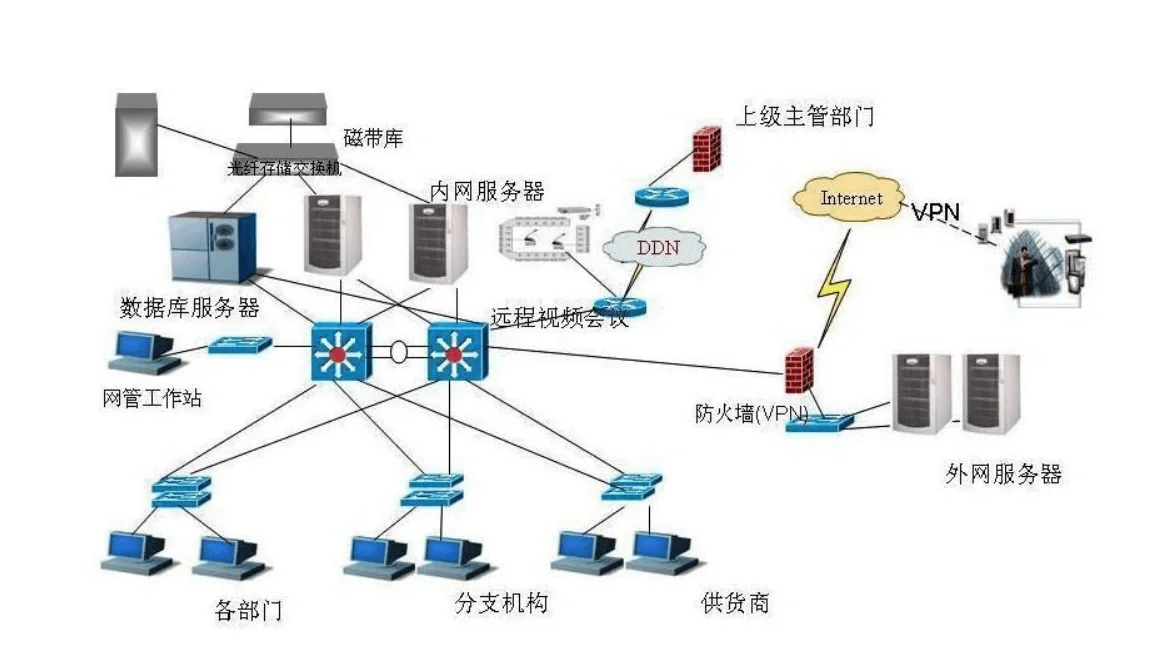

* 网络拓扑:采用经典的核心-接入分层结构。一台Linux服务器作为网络核心,承担网关、防火墙和服务器角色。两台三层交换机作为汇聚层,下连多个属于不同VLAN的接入层。

- VLAN与IP规划:

- VLAN 10 (行政部): 192.168.10.0/24, 网关 .254

- VLAN 20 (技术部): 192.168.20.0/24, 网关 .254

- VLAN 30 (服务器区): 192.168.30.0/24, 网关 .254

- 交换管理VLAN 99: 192.168.99.0/24

- 互联链路:Linux服务器与核心交换机之间使用192.168.100.0/30网段。

- 模拟互联网出口:为Linux服务器另一网卡配置一个公网IP(如100.1.1.2/30),上游路由器为100.1.1.1。

三、 系统集成实施步骤

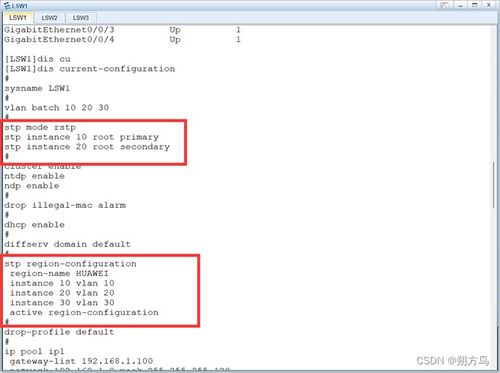

阶段一:基础网络搭建(交换部分)

1. 在三层交换机上创建VLAN 10, 20, 30, 99,并为各VLAN SVI接口配置上述规划的IP地址作为该网段的网关。

2. 将连接接入交换机的端口配置为Trunk模式,允许相关VLAN通过;连接终端PC的端口配置为Access模式,划入相应VLAN。

3. 在三层交换机上配置指向Linux服务器内网接口(192.168.100.2)的默认路由。

4. 配置交换机的远程管理(SSH)及VLAN间访问控制列表(ACL)基础策略。

阶段二:Linux服务器核心服务配置

1. 网络接口与路由:配置多块网卡IP地址(内网、外网),并开启IP转发功能(net.ipv4.ip_forward = 1)。使用 ip route 命令配置静态路由,确保能到达所有内网网段,默认路由指向互联网上游网关(100.1.1.1)。

2. 配置动态路由(可选高级内容):安装 frr 软件包,启用并配置OSPF协议,与三层交换机建立邻居关系,实现路由的自动学习与冗余。

3. 配置防火墙与NAT:

- 使用 firewalld 或 iptables 配置策略,允许内部VLAN之间必要的访问(如服务器区可被访问),同时禁止非必要的跨VLAN访问。

- 配置源NAT(SNAT),将来自内网VLAN 10、20、30的流量在出站时转换为公网IP(100.1.1.2),实现互联网共享接入。

- 配置DHCP服务:安装并配置

dhcpd,为VLAN 10和VLAN 20动态分配IP地址、网关、DNS等信息,减轻网络管理负担。VLAN 30(服务器区)采用静态IP绑定。 - 配置DNS缓存服务:安装并配置

bind,作为内部DNS缓存服务器,转发外部域名查询至公共DNS(如114.114.114.114),提升解析效率并记录日志。

阶段三:系统联调与测试

1. 连通性测试:

- 从VLAN 10和VLAN 20的PC,通过DHCP获取地址,并测试到各自网关、到其他VLAN的服务器(如VLAN 30的Web服务器)、到Linux服务器本身的连通性(ping)。

- 在Linux服务器上测试到所有内网网段及互联网(如

ping 8.8.8.8)的连通性。

- 服务功能测试:

- 测试DHCP分配是否正确。

- 测试内部DNS解析是否正常(

nslookup www.baidu.com)。

- 测试NAT功能:从内网PC访问外部网站,并在Linux服务器上通过

conntrack或firewall-cmd查看NAT会话。

- 安全策略验证:

- 验证ACL和防火墙规则是否生效,例如,测试技术部(VLAN 20)是否无法访问行政部(VLAN 10)的特定服务端口。

- 尝试从外部模拟攻击,验证Linux防火墙是否丢弃非法入站连接。

四、 关键问题与解决方案

1. 问题:VLAN间无法通信。

解决:检查三层交换机SVI接口状态是否为UP,路由表中是否存在直连路由;检查Linux服务器是否开启IP转发,并确认其路由表包含所有内网网段的路由(指向三层交换机的SVI IP)。

2. 问题:内网PC可以访问内网资源,但无法上网。

解决:逐步排查。首先在Linux服务器上测试是否能上网,若不能,检查外网卡配置和默认路由。若能,则检查NAT规则是否正确配置并生效(sudo iptables -t nat -L -n -v 或 firewall-cmd --list-all)。最后检查是否有防火墙规则阻断了转发流量。

3. 问题:DHCP服务不分配地址。

解决:检查 dhcpd 服务状态与日志(journalctl -u dhcpd);确认DHCP配置文件中声明的子网与接口所在网络匹配;检查Linux服务器连接交换机的端口是否在正确的VLAN中,并确保该VLAN的广播报文能够到达服务器。

五、 实训与心得

本次路由与交换网络系统集成Linux实训,成功地将离散的网络知识模块整合为一个有机运行的实体系统。通过动手实践,我深刻体会到:

- 系统集成的系统性:网络建设是一个系统工程,从底层的物理连接、VLAN划分,到三层的路由规划,再到应用层的服务部署和安全策略,环环相扣,设计阶段的周密规划是后期顺利实施的关键。

- Linux的强大与灵活:Linux系统凭借其强大的命令行工具和开源软件生态,完全可以胜任企业级网络核心节点的角色,实现路由、防火墙、NAT及各种网络服务的高度集成和灵活控制。

- 理论与实践的结合:课本上的路由协议、ACL、NAT等概念,在真实的配置和排错过程中变得无比具体和深刻。例如,一次排错过程就是对数据包生命周期(从源到目的,经过的每一跳如何处理)的完整复盘。

- 故障排查能力的重要性:集成过程中遇到的问题是宝贵的财富。熟练运用

ping,traceroute,ip addr/route,tcpdump,netstat,ss, 以及各类服务的日志工具,是定位和解决问题的核心能力。

本次实训不仅巩固和深化了路由交换与Linux网络服务的专业知识,更极大地提升了我的工程实践能力和解决复杂问题的综合素养,为未来从事网络系统集成、运维等相关工作打下了坚实的基础。

如若转载,请注明出处:http://www.8g6276.com/product/23.html

更新时间:2026-05-24 12:24:05